סריקת רשת: הקצאה והגנה נגדה

סריקת הרשת היא אחת הכי הרבהפעולות פופולריות שבוצעו על ידי מנהלי מערכת. כמעט אין IT- מומחה אשר מעולם לא בפעילות לא החילה ping הפקודה, בסוג זה או אחר כלול במבנה של כל מערכת מבצעית. כדאי לשקול את הנושא הזה ביתר פירוט.

מטרת סריקה

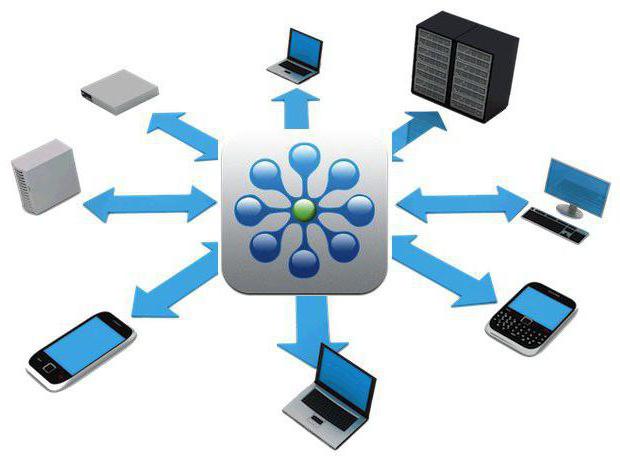

למעשה, סריקת הרשת היא מאודכלי רב עוצמה, המשמש באופן קבוע בתצורה של הרשת ואת ציוד הרשת. בעת חיפוש אחר צמתים פגומים, פעולה זו מבוצעת גם. אגב, בנוסף לשימוש למטרות עבודה, סריקה ברשת הוא גם כלי מועדף עבור כל קרקר. כל הכלים הידועים ביותר לבדיקת רשת נוצרו על ידי האקרים מקצועיים. בעזרתם, ניתן לסרוק את הרשת ולאסוף את כל המידע הדרוש על המחשבים המחוברים אליו. אז אתה יכול לגלות איזו רשת ארכיטקטורה, מה ציוד משמש, מה יציאות פתוחות עבור מחשבים. זה כל המידע העיקרי הדרוש פריצה. מאז כלי עזר משמשים קרקרים, הם גם משתמשים בהם כדי לברר את כל הפגיעויות של הרשת המקומית בעת קביעת תצורה.

באופן כללי, ניתן לחלק את התוכניות לשני סוגים. יש לבצע סריקה של כתובות IP ברשת המקומית, בעוד שאחרים סוקרים את היציאות. חלוקה זו יכולה להיקרא מותנית, שכן רוב כלי השירות משלבים את שתי הפונקציות.

סריקת כתובת IP

בדרך כלל יש הרבה מכונות ברשת Windows. מנגנון אימות כתובות ה- IP שלהם שולח מנות ICMP ומחכה לתגובה. אם חבילה כזו מתקבלת, המחשב מחובר כעת לרשת בכתובת זו.

כאשר בוחנים את היכולות של פרוטוקול ICMPיש לציין כי סריקת הרשת באמצעות פינג ושירותים דומים הוא רק קצה הקרחון. כאשר מחליפים חבילות, אתה יכול לקבל מידע בעל ערך רב יותר מאשר את העובדה של חיבור צומת לרשת בכתובת מסוימת.

כיצד להגן מפני סריקה כתובת IP?

האם אפשר להתגונן מפני זה? כן, אתה רק צריך לחסום תגובות לבקשות ICMP. גישה זו משמשת את המנהלים שאכפת להם מאבטחת הרשת. לא פחות חשוב הוא היכולת למנוע סריקה ברשת. לצורך כך, החלפת הנתונים באמצעות פרוטוקול ICMP מוגבלת. למרות הנוחות שלה בבדיקת בעיות רשת, הוא יכול גם ליצור בעיות אלה. עם גישה בלתי מוגבלת, האקרים מקבלים את ההזדמנות לתקוף.

סריקת הנמל

במקרים בהם החלפת מנות ICMP היאנעול, נעשה שימוש בשיטת סריקת הנמל. לאחר סריקת היציאות הסטנדרטיות של כל כתובת אפשרית, ניתן לברר אילו מהצמתים מחוברים לרשת. במקרה של פתיחת היציאה או המיקום שלה במצב המתנה, תוכל להבין שיש במחשב כתובת זו המחוברת לרשת.

הסריקה של יציאות הרשת נקראת TCP- הקשבה.

כיצד להגן מפני האזנה יציאות?

אין זה סביר כי ניתן למנוע מישהונסה לסרוק את היציאות במחשב. אבל זה בהחלט אפשרי לתקן את העובדה של הקשבה, לאחר מכן השלכות שליליות אפשריות ניתן למזער. לשם כך, עליך להגדיר כראוי את חומת האש, וכן לבטל שירותים שאינם בשימוש. מהי התצורה של חומת האש של מערכת ההפעלה? בסגירת כל היציאות שאינן בשימוש. בנוסף, הן חומות אש תוכנה והן חומרה יש פונקציה לתמוך במצב איתור ניסיונות לסרוק יציאות. אין להזניח אפשרות זו.

</ p>